数字签名算法的介绍

数字签名算法是数字签名标准的一个子集,表示了只用作数字签名的一个特定的公钥算法。密钥运行在由SHA-1产生的消息哈希:为了验证一个签名,要重新计算消息的哈希,使用公钥解密签名然后比较结果。缩写为DSA。

常见的数字签名算法有哪些?()

A.RSA算法

B.Diffie-Hellman密钥交换算法

C. *** 2加密算法

D.对称算法

正确答案:ABC

相关内容扩展阅读:

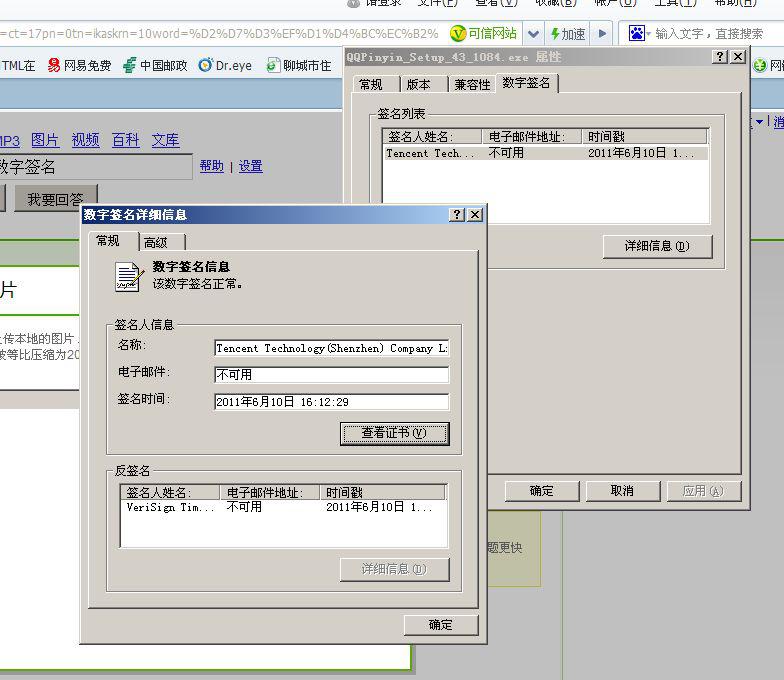

易语言检测程序是否经数字签名

单击一个按钮,如果没有数字签名,信息框“无数字签名!”数字签名http://baike.baidu.com/view/7626.htm

安全技巧:如何使用加密和数字签名

需要办理数字证书才能签名,请问应该如何办理?

A的数字签名可以类比为现实世界中的签名,用来证明一个文件或者消息是A签署的,通常是使用A的私钥对消息摘要加密而得到,其他人可以使用A的公钥对数字签名进行验证。

但是怎么才能信任A的公钥呢?让A自己证明自己是一件很难的事情,因此就需要第三方来证明,这就是数字证书的意义所在。

A的数字证书可以类比为现实世界中的证书,比如学位证书可以证明你的学历,护照可以证明你的身份,等等。数字证书可以证明证书中的公钥是属于A的,它和A持有的私钥对应。显然,合法的数字证书应该是由可信的第三方机构签发的,这和现实世界中的道理没什么本质区别,私自签发的数字证书通常会被认为是不安全的。

A的数字证书里除了A的基本信息,还包含A的公钥,这些信息会被权威机构B进行数字签名,用以证明B已经对A的信息进行了验证,请放心使用证书中的公钥。

那么我们该如何信任B的数字签名呢?实际上,它可以被另外一个机构C签发的B的数字证书来证明,依次类推,最终会由少数几个世界范围的权威机构来证明,它们的证书被称为根证书,这形成了一个证明的链条。整个系统被称为公钥基础设施(PKI)。

根证书是公开的、可信的,它们不需要再被别人证明了。根证书通常会被内置在计算机的系统里或者浏览器里,所以只要根证书是可信的,那么在它链上的所有证书基本上都是可信的了。

所以总结一下:数字签名需要数字证书(中的公钥)来验证;数字证书需要(第三方的)数字签名来证明。